CYBERSÉCURITÉ · IA · SOUVERAIN EUROPÉEN

Votre entreprise est une cible.

VEKTOR la protège.

43% des cyberattaques visent les PME. La plupart n'ont pas de service sécurité. VEKTOR surveille votre réseau 24/7 grâce à l'IA — pour une fraction du coût d'un expert interne.

Pourquoi ça vous concerne

Les PME sont la cible n°1

des cyberattaques.

Pas besoin d'être une multinationale pour être attaqué. Les hackers ciblent les petites structures parce qu'elles sont moins protégées.

des cyberattaques

ciblent les PME

coût moyen d'une

attaque pour une PME

pour détecter une

intrusion en moyenne

Répartition des cyberattaques par cible

Découvrir VEKTOR

Découvrez comment VEKTOR protège votre entreprise. En 50 secondes.

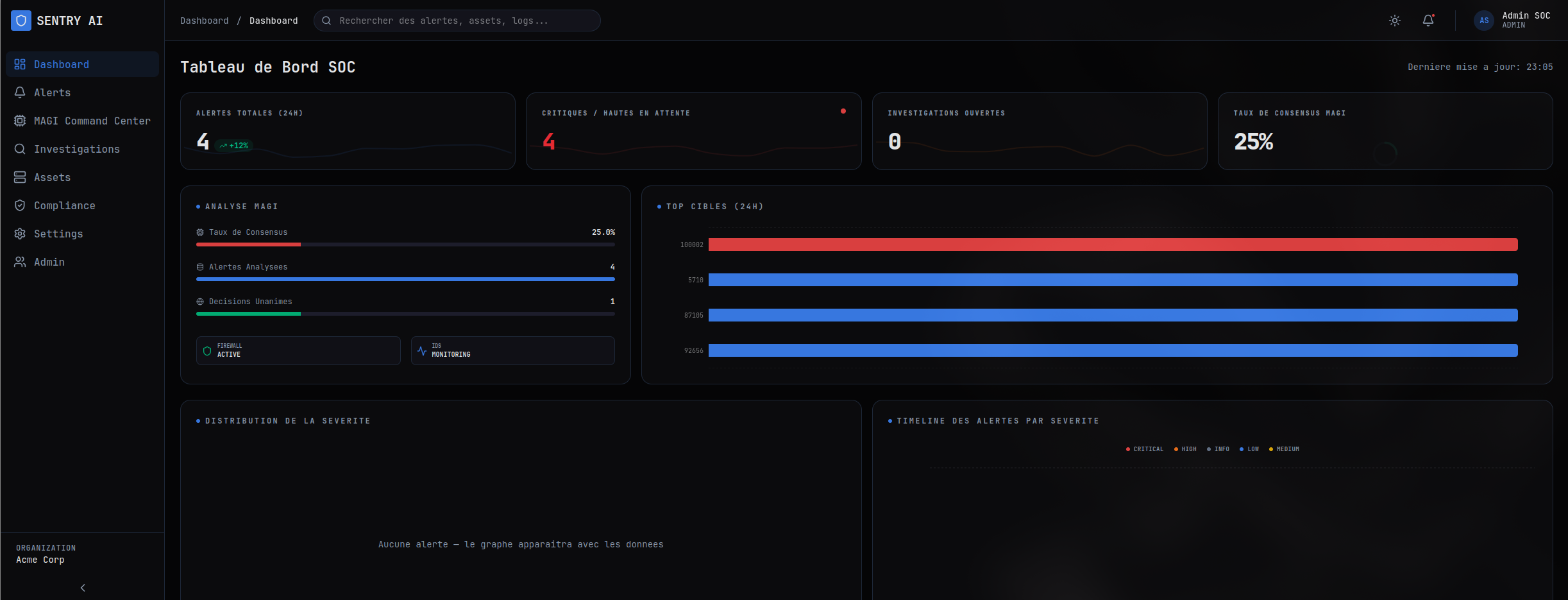

Tableau de bord

Toute votre sécurité.

Sur un seul écran.

Un tableau de bord clair qui vous montre ce qui se passe sur votre réseau. Pas besoin d'être expert — VEKTOR traduit les menaces techniques en alertes compréhensibles.

Comment ça marche

De l'alerte à l'action.

En moins de 10 secondes.

Chaque menace traverse 6 étapes automatiques. Vous ne voyez que le résultat : une alerte claire, en français, avec la marche à suivre.

DÉTECTION

Les fausses alertes sont éliminées instantanément. Seules les vraies menaces passent.

<500msINVESTIGATION

L'IA vérifie chaque alerte auprès de 4 bases de données mondiales de menaces connues.

1-3sANALYSE IA

Trois IA indépendantes analysent la menace sous trois angles différents. Leur verdict commun élimine les erreurs.

2-5sRAPPORT

Un résumé clair, en français, adapté à votre profil : dirigeant, avocat ou technicien.

1-2sSCORE

Votre note de sécurité sur 100, calculée en temps réel. Vous savez exactement où vous en êtes.

<100msASSISTANT

Posez vos questions en français. "Est-ce qu'on a été attaqué cette semaine ?" — réponse immédiate.

1-3sLe Système MAGI

Trois experts.

Zero angle mort.

Une seule IA peut se tromper. Trois IA indépendantes qui débattent entre elles ? Leur consensus est fiable.

SSH Brute Force sur votre serveur

54 tentatives de connexion en 5 minutes sur votre serveur de base de données

MELCHIOR

Chasseur de menaces

Pense toujours au pire. Cherche les intrus comme un détective obsessionnel — chaque mouvement suspect est traqué et identifié.

"Et si c'était une attaque ?"

BALTHASAR

Analyste de risques

Le pragmatique. Calcule combien ça coûterait à votre entreprise si cette menace était réelle — en euros, pas en jargon.

"Combien ça nous coûterait ?"

CASPER

Expert forensique

Ne croit que les preuves. Reconstitue la chronologie complète de l'incident — qui, quoi, quand, comment — pour être sûr à 100%.

"Montrez-moi les preuves."

CONSENSUS

Quand au moins deux experts sont d'accord, le verdict tombe. Automatiquement.

✓ IP bloquée automatiquement

✓ Alerte envoyée au dirigeant

✓ Rapport généré en français

Score de Sécurité

Votre posture sécurité.

En un chiffre.

Un score composite 0-100 calculé en temps réel à partir de 6 dimensions.

Aucune surveillance, détection manuelle, pas de conformité

Surveillance partielle, alertes en anglais, réponse en heures

Surveillance 24/7, IA tri-consensus, réponse en secondes

Fonctionnalités

Tout ce dont votre sécurité a besoin.

On surveille. Vous dormez.

VEKTOR surveille votre réseau 24h/24, 7j/7. Pas de pause, pas d'oubli, pas d'erreur humaine à 3h du matin. Chaque activité suspecte est détectée en temps réel.

Les menaces sont bloquées. Automatiquement.

Quand une attaque est confirmée, VEKTOR agit sans attendre : blocage de l'intrus, isolation du problème, protection de vos données. En quelques secondes, pas en quelques heures.

Conforme aux lois européennes. De base.

NIS2, RGPD, LPD — VEKTOR génère automatiquement vos rapports de conformité. Vos données restent en Europe. Pas de retrofit, pas de paperasse supplémentaire.

Posez vos questions. En français.

"Est-ce qu'on a été attaqué ?" "Notre sécurité s'améliore ?" Posez n'importe quelle question à l'assistant VEKTOR — il vous répond en langage clair, pas en jargon technique.

Votre équipe, 10x plus efficace.

L'IA traite le bruit — 80% des alertes sont de faux positifs. Vos équipes se concentrent sur l'essentiel. Investigations partagées, historique complet, escalade automatique.

Protégé par la communauté.

Quand une menace est détectée chez un client VEKTOR, tous les autres sont automatiquement protégés. Intelligence partagée, anonyme, en temps réel — comme un système immunitaire collectif.

On cherche les menaces. Pas juste on attend.

Chaque semaine, VEKTOR agrège vos alertes pour détecter des schémas d'attaque invisibles au jour le jour. Si un attaquant progresse lentement sur plusieurs jours, on le voit quand même.

Pour qui ?

Conçu pour les entreprises

qui n'ont pas de service sécurité.

Dirigeant de PME

"Je sais qu'on est vulnérable, mais je n'ai ni le budget ni les compétences pour gérer la cybersécurité."

VEKTOR vous donne la protection d'un grand groupe — sans embaucher, sans jargon, à partir de 490 €/mois.

Professions réglementées

"On manipule des données sensibles (clients, patients, dossiers). Un vol de données serait catastrophique pour notre réputation."

VEKTOR détecte les fuites de données, génère vos rapports de conformité RGPD/NIS2, et alerte en français — pas en anglais technique.

Startup en croissance

"On grandit vite, on a levé des fonds, mais la sécurité est toujours le truc qu'on fera 'plus tard'."

Déployé en 48h, sans toucher à votre stack. VEKTOR protège pendant que vous construisez — et rassure vos investisseurs.

Multi-plateforme

Accessible partout.

Sur tous vos écrans.

3 critiques 8 élevées 36 résolues

Toutes les menaces critiques ont été traitées automatiquement par MAGI.

Points d'amélioration :

● Rotation credentials (2 comptes > 90j)

● 3 CVE medium non patchées

Rapport NIS2

Mars 2026

3h du matin

Tentative d'intrusion détectée. Le dirigeant reçoit une notification sur son téléphone. L'attaque est bloquée automatiquement. Il peut se rendormir.

Vendredi 17h

Le DAF demande l'impact financier d'un incident. L'assistant VEKTOR répond en 10 secondes avec un résumé clair et chiffré.

Audit NIS2

L'auditeur demande vos preuves de conformité. Export PDF en 60 secondes. Pas de panique, pas de nuit blanche.

Intégrations

Se connecte à vos outils existants.

Pas de rip-and-replace. VEKTOR s'intègre à votre stack existant en moins de 48 heures.

Conformité

Né par design.

Conforme par défaut.

VEKTOR est conçu pour les réglementations européennes. Pas de retrofit, pas de compromis.

NIS2

Directive européenne sur la sécurité des réseaux et systèmes d'information. Détection d'incidents, notification ANSSI < 24h, journalisation.

→ En clair : si vous êtes attaqué, vous devez prévenir les autorités en 24h. VEKTOR le fait pour vous.

RGPD

Données hébergées en EU. Détection automatique d'exposition de données personnelles. Compteurs 72h pour les notifications.

→ En clair : vos données clients restent en Europe et vous êtes alerté en cas de fuite. Automatiquement.

LPD

Loi suisse sur la protection des données. Conformité native pour les entreprises suisses et internationales.

→ En clair : si vous travaillez avec des clients suisses, vous êtes conforme dès le premier jour.

ISO 27001

Rapports de conformité ISO 27001 générés automatiquement avec mapping des contrôles.

→ En clair : quand un auditeur vous demande vos preuves, vous exportez un PDF en 60 secondes.

| Détection | Notification | Journalisation | Chiffrement | Résidence EU | |

|---|---|---|---|---|---|

| NIS2 | ✓ | ✓ | ✓ | ✓ | ✓ |

| RGPD | ✓ | ✓ | ✓ | ✓ | ✓ |

| LPD | ✓ | ✓ | ✓ | ✓ | — |

| ISO 27001 | ✓ | ✓ | ✓ | ✓ | ✓ |

Vos données sont sacrées

La sécurité de vos données.

C'est notre métier.

Chiffrement de bout en bout

Vos données sont chiffrées au repos (AES-256) et en transit (TLS). Même nos ingénieurs ne peuvent pas les lire.

Hébergement 100% européen

Serveurs en Suisse et en France. Aucune donnée ne quitte l'Union européenne. Jamais.

Isolation totale des données

Chaque client a son propre espace cloisonné. Vos données ne sont jamais mélangées avec celles d'un autre client.

Audité et testé

Tests de pénétration OWASP Top 10, scan de sécurité automatique en CI/CD, et audit de code à chaque mise à jour.

Pourquoi VEKTOR

VEKTOR vs. les alternatives.

| Aucune protection | SOC classique | VEKTOR | |

|---|---|---|---|

| Surveillance | Aucune | Heures ouvrées | 24/7 |

| Temps de détection | 287 jours | 4 – 8 heures | < 10 secondes |

| Faux positifs | N/A | ~60% du bruit | -80% grâce à MAGI |

| Langue des alertes | — | Anglais technique | Français clair |

| Conformité NIS2/RGPD | Non | Partielle | Automatique |

| Coût mensuel | 0 € (risque max) | 5 000 – 15 000 € | À partir de 490 € |

| Déploiement | — | 2 – 6 mois | 48 heures |

En chiffres

Pourquoi les PME choisissent VEKTOR.

moins cher qu'un expert sécurité interne

de fausses alertes éliminées

pour analyser une menace — un humain met 45 min

surveillance — pas de weekend, pas de vacances

Ils nous font confiance

Utilisé par 50+ entreprises en Suisse et en France.

"Avant VEKTOR, on recevait 200 alertes par jour. Maintenant, on en reçoit 15 — et chacune est pertinente."

"On a déployé VEKTOR un vendredi, et dès le lundi on avait notre premier rapport. Aucun autre outil ne fait ça."

"Le système MAGI a détecté une intrusion que notre ancien outil de surveillance avait complètement ratée. ROI immédiat."

Tarifs

Une sécurité enterprise.

Au prix d'une PME.

Pas de surprises. Pas de frais cachés. Facturation mensuelle, sans engagement.

Starter

1 – 20 employés

- Surveillance 24/7

- Consensus MAGI

- Alertes en français

- Tableau de bord

- Support email

Pro

21 – 200 employés

- Tout Starter, plus :

- Assistant IA en français

- Rapports de conformité

- Dark web monitoring

- Support prioritaire

Enterprise

200+ employés

- Tout Pro, plus :

- Intégrations custom

- Account manager dédié

- SLA garanti

- Déploiement on-premise

Questions fréquentes

Tout ce que vous

voulez savoir.

Non. VEKTOR complète votre équipe en automatisant la surveillance et le tri des alertes. Vos experts se concentrent sur l'essentiel au lieu de traiter 80% de faux positifs.

48 heures en moyenne. VEKTOR s'intègre à vos outils existants (Wazuh, Microsoft 365, etc.) sans remplacer votre stack. Pas de migration, pas d'interruption.

En Europe, exclusivement. Nos serveurs sont en Suisse et en France. Aucune donnée ne sort de l'UE. Conforme RGPD et LPD de base.

Trois agents IA indépendants qui analysent chaque menace sous un angle différent : technique, business et investigation. Quand au moins deux sont d'accord, le verdict est automatique. Ça élimine 80% des faux positifs.

Oui. On propose une démo personnalisée de 30 minutes où on scanne votre réseau gratuitement. Vous repartez avec un rapport de sécurité, sans engagement.

Un SIEM (outil classique de sécurité) se contente de collecter des données. VEKTOR va plus loin : il analyse, trie, priorise et agit automatiquement. C'est comme passer d'une caméra de surveillance à un vrai gardien — sauf qu'il ne dort jamais.

Protégez votre entreprise.

Dès aujourd'hui.

Découvrez en 30 minutes comment VEKTOR détecterait les menaces sur VOTRE réseau. Démo personnalisée, sans engagement.

un créneau

de 30 min

votre réseau

de votre sécurité